9-09 12,077

出现原因

周末时段,某位vcb-s网站组新手(嗯,就是我了)在调试nginx时不慎在编辑conf时添加了下面一行代码,导致在 北京时间9月8日下午3时附近开始,北京时间9月9日8时30分前,访问过主站(https://www.vcb-s.com)的浏览器都会记录一条错误的安全设置指示:vcb-s下所有域名均强制启用https,不允许例外。

add_header Strict-Transport-Security "max-age=15768000; includeSubDomains" always;

但由于vcb-s论坛的https升级尚在筹备之中,故导致了用户浏览器被强制跳转到https协议访问通道但论坛本身并未做相关处理而无法访问。

暂时解决办法

目前主流浏览器分两类,故解决办法也分两类

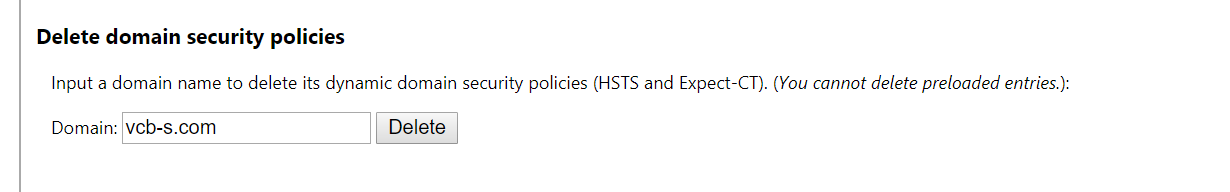

一. Chrome 系(包括qq浏览器,百度浏览器,360浏览器等)

1. 退出关闭当前浏览器

2. 打开链接 chrome://net-internals/#hsts

3. 在 Query HSTS/PKP domain 处键入 vcb-s.com

4. 若查询结果显示为 found,则进行下一步;如显示 Not found 则可以直接访问

5. 在 Delete domain security policies 处键入 vcb-s.com,敲击回车

6. 重启浏览器,你理应可以正常访问vcb-s论坛

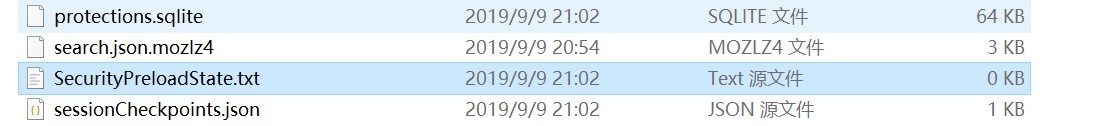

二. Firefox

1. 退出关闭火狐浏览器

2. 打开链接 about:support

3. 找到 Profile Folder,点击 打开文件夹

4. 退出火狐浏览器

5. 找到 SiteSecurityServiceState.txt 文件

6. 右键编辑,或使用你熟悉的文本编辑器打开,找到 带 vcb-s.com 行 ,删除

7. 保存,关闭文件夹并打开火狐浏览器,你理应可以正常访问vcb-s论坛

部分firefox用户反映手动清空firefox所有历史记录包括cookies等 也是可以的,如果对历史记录并不在意的话清空历史数据也可以达到目的。

注意,这条措施对chrome无效。

三。edge

网上并未找到edge清理hsts的办法。

据尝试,所有浏览器在无痕(隐私)模式下均可正常访问,如遇到上诉措施无法帮助到您的情况下,可尝试使用无痕(隐私)模式访问vcb-s论坛。

现在是否还会添加该条错误的安全指示?

已经移除该设定,用户可正常访问。

2019-09-10补充:

如遇到按照以上设置后仍出现“访问主站后论坛就进不去了”的情况,可以尝试以下步骤

一。chrome

- 右键菜单中选择 开发者工具/查看元素/检查,以打开浏览器的开发者工具

- 切换至 Application ,点击 Clear site data

- 退出、重启浏览器,正常进行前文所述的hsts标记清理步骤

二。Firefox

参照官方文档:怎么清除缓存

不好意思,現在使用Chrome訪問 bbs.vcb-s.com ,想登入時都會卡在需要驗證我不是機器人的畫面,即使通過驗證,登入依舊會失敗,請問該如何解決呢?(試過上述文章的方法了)

这个跟上文应该没有关系,论坛那边的网络我不太了解。

论坛以前没改头像的用户现在发不了贴,无法回复,私信,而且现在改了仍然提示“抱歉,您需要设置自己的头像后才能进行本操作”,清cookie重新登录也不行,已经好几天了仍然不行,留言板那里也有人反映,希望解决一下

下面是截图:

https://s1.ax1x.com/2020/03/27/G9XXqg.png

https://s1.ax1x.com/2020/03/27/G9Xxaj.png

感谢,已经修好了

现在论坛 域名被劫持了吗,我点击变成其他网站

现在又好了, ❓

不行

具体表现是?

是指搞完之后论坛还是跳转到https协议导致访问不到

还是操作完之后一时能访问但过一段时间又不行了

卡巴斯基报毒,能不能解决一下。。。

卸载卡巴斯基

卡巴斯基>左下角設定>進階>威脅和排除項目設定>管理排除項目>新增>在物件那欄填上「HEUR:Trojan.Script.Generic」>新增

先暫時規避一下吧^^

关于那个事情我在论坛那边已有回复。这边简单再复述一下就是:

HTML5时代网页没什么东西可以让卡巴斯基查杀的。

js可以做的东西少之又少,只有flash时代才会有各种奇葩的病毒因为flash是独立的体系。请放心浏览。

更新:

有热心网友已经提出了被卡巴斯基黑名单的代码,该代码已经移除。可以看一下现在还有没有报毒。

不是有js挖矿脚本吗,还有Intel爆出的一系列漏洞有可能被用来虚拟机逃逸,而js大概是最为普及的虚拟机应用了吧。

挖矿脚本太明显了,看一下cpu使用率就知道了

据计算,挖矿脚本收益不如放广告,除非你碰到的是一堆僵尸访问量。

沙箱逃逸漏洞太难用了,而且修得也快,等公布 PoC 已经修完了,何况对于此类攻击,白嫖党本来就已经是低价值目标了,除非是日本官员依法入侵设备,大概对上传者影响较大(版权因素+日本官员入侵家用设备合法)?

目前 Web 大环境的主要攻击,大概是网络钓鱼和挖矿脚本,以及一些还没来得及修复的底层沙箱逃逸漏洞。但相应的:

1、UGC 太普遍,网络钓鱼无法避免,至少上 NLP 才行,至于仿造,常见的被仿网站可以专门做判断,但如果是小众如 reimu.net 被仿,大概只能去广域爬虫校验了(意思是,用搜索引擎手气不错一下页面内的长段文字),要是 exhentai 这种被仿,甚至没什么办法确认。

2、挖矿脚本要么太明显,要么没什么收益,或者两者兼有,据计算,相同的浏览量挖矿脚本收益甚至不如放广告,屏蔽广告的恐怕也不是那么容易被挖矿脚本的人。

3、目前的沙箱逃逸漏洞太难使用了,Spectre、Meltdown、Rowhammer,一个比一个难用,投入太大,还是那句,不如放广告。

至于反浏览器指纹(fingerprinting)检测,我觉得是没有的,太难做,还要伪造操作习惯。

成功解决 吃瓜看祭天组员 😎

已解决~

访问错误的长期解决办法:论坛增加https支持

手机chrome进不去了。。按照设置也没用

你或许需要对浏览器做一次缓存清理。在右上角点点点按钮的菜单里边有一项隐私设置,进去后选择清理缓存,再按chrome解决办法走一次

祭天 😛

已解決!(按:瀏覽器為chrome。)

我是chrome DEV版,一切正常,2边都可以登录。

已解决,chrome

话说都登陆不了,还怎么留言 😯

主站可以登录,不影响

我用的浏览器是Google Chrome,按这篇文章的方法做了之后,能打开字幕论坛,但是关了浏览器之后再过一段时间后又打不开字幕论坛了,貌似是又添加了那条错误的安全设置指示,不知道是不是我自己的问题emmm

可以考虑参考文章尾部的的缓存清理说明。

如情况还是存在可以记录以下访问过主站的那些链接,在回复里贴一下,我手工排查是否还有漏网之鱼。

感谢 按文章尾部的的缓存清理说明操作之后已解决问题

一看到老哥你这ID我就想到了Lost River,都怪那些沙雕网友

如还有访问问题可以留言本文章,这几天我都会尽量看评论。

请教一下,我清理了 Safari 的缓存后可以打开论坛,但一旦登录主站,论坛立刻无法打开,该如何解决呢

目前管理员面板还在抢救当中,除了管理员面板外的请求应该都是干净的了。

管理端面板已经抢救完成,如有出现那应该是本地缓存的原因了。参考文章尾部

辛苦啦,已恢复正常~

办法很有效 已解决 我是Chrome浏览器